Бухучет инфо. Бухучет инфо Нужно ли создавать сотрудника для пользователя 1с

- АКТУАЛЬНЫЕ РЕЛИЗЫ 1С

- ПРИМЕРЫ КОДА НА ПЛАТФОРМЕ 1С

Роли, права доступа в 1С 8.x

Как узнать, доступна ли определенная роль текущему пользователю?

Если Не РольДоступна("Менеджер") Тогда Сообщить("Просмотр заявок от покупателей не разрешен!"); КонецЕсли;Как получить информацию о ролях конфигурации?

Функция СписокВозможныхРолейКонфигурации() СписокРолей = новый СписокЗначений; РолиКонфигурации = Метаданные.Роли; Для каждого Роль из РолиКонфигурации Цикл СписокРолей.Добавить(Роль.Имя); КонецЦикла; Возврат СписокРолей; КонецФункцииКак выполнить код без проверки прав?

1. Использовать привилегированный модуль 2. Размещение программного кода, который должен выполняться БЕЗ КОНТРОЛЯ ОГРАНИЧЕНИЙ, в общий модуль с установкой у модуля флага ПРИВИЛЕГИРОВАННЫЙ. Использовать привилегированный режим исполнения программного кода Аналогичный режиму работы кода привилегированных модулей. Режим можно включить/выключить средствами встроенного языка: УстановитьПривилегированныйРежим(<Включить>) Параметр <Включить> (обязательный) Тип: Булево. Определяет, будет ли включен привилегированный режим: Истина - включить режим; Ложь - выключить режим. функция ПривилегированныйРежим() позволяет определить, включен привилегированный режим, или нет. Использование привилегированного режима позволяет, во-первых, ускорить работу, так как не будут накладываться ограничения на доступ к данным, а во-вторых, позволяет выполнять операции с данными от лица пользователей, которым эти данные недоступны. Привилегированный режим рекомендуется использовать тогда, когда с логической точки зрения нужно отключить проверку прав, или когда можно отключить проверку прав, чтобы ускорить работу. Допустимо использовать привилегированный режим тогда, когда работа с данными от лица некоторого пользователя не нарушает установленные для этого пользователя права доступа.Владимир Ильюков

Права, роли, профили групп доступа и группы доступа позволяют настроить права пользователей в 1С Предприятие 8.3. Права пользователя в 1С 8.3 - это набор действий, которые он может совершать над справочниками, документами, отчётами и настройками. С этими понятиями очень важно разобраться, если с программой будут работать несколько пользователей и каждому их них необходимо назначить соответствующие права.

В статье описано, как правильно распределить права между пользователями программы 1С ЗУП 3.1, чтобы каждый из них мог работать в рамках свой компетенции и должностных инструкций. Материал статьи не предполагает каких-то специальных компьютерных знаний.

Профили и группы доступа в 1С ЗУП 3.1

Для разграничения прав доступа в 1С Предприятие 8.3 используются «Права», «Роли», справочники «Пользователи», «Группы доступа» и «Профили групп доступа».

Право и Роль

Права и роли - это некие разрешённые действия (Чтение, Просмотр, Удаление, Проведение и т. д.) над константами, справочниками, документами и другими объектами конфигурации. Каждое право представляет собой единицу действия из списка возможных. Минимальным интегратором прав выступает роль. Каждая роль состоит из совокупности определённых прав. Права и роли создаются в конфигураторе. Пользователь не может изменять их состав.

Как и в прежних версиях 1С Предприятие 8 пользователя можно зарегистрировать в режиме конфигуратор и там же назначить ему нужные роли. Однако в 1С ЗУП 3.1 предусмотрено около нескольких сотен доступных ролей (в карточке пользователя они перечислены на закладке «Прочие»: «Конфигуратор > Администрирование > Пользователи»).

С таким огромным количеством доступных ролей очень трудно разобраться. К тому же для непосвящённого многие названия ролей мало о чём говорят. В такой ситуации подбирать роли в конфигураторе для пользователя очень трудоёмкая задача. Однако на пользовательском уровне в 1С ЗУП 3.1 она легко решается с помощью справочников «Профили групп доступа» и «Группы доступа».

Справочник «Профили групп доступа»

Каждый элемент справочника «Профили групп доступа» является интегратором ролей. Ссылка на этот справочник находится по адресу «Администрирование > Настройка пользователей и прав > Группы доступа > Профили групп доступа». Разработчики уже описали в нём наиболее востребованные профили.

- Администратор,

- Табельщик,

- Кадровик,

- Расчётчик и др.

В справочнике можно создавать свои собственные профили, но в большинстве случаев в этом нет необходимости. Предопределённые профили уже содержат необходимые наборы допустимых для них ролей (разрешённые действия). Заметим, что табельщик обладает минимальным набором разрешённых действий. Но даже для его описания потребовалось около 50 ролей, рисунок.

Элементы справочника «Профили групп доступа» устанавливаются в качестве подходящего значения в реквизите «Профиль» справочника «Группы доступа».

Справочник «Группы доступа»

Смысл и назначение этого справочника состоит в том, что в нём перечисляются пользователи (участники), которые будут обладать всеми правами закреплённого в нём профиля группы доступа.

Чтобы открыть этот справочник, надо перейти по ссылкам «Администрирование > Настройка пользователей и прав > Группы доступа > Группы доступа». Одна группа доступа с названием «Администраторы» в нём предустановлена. Остальные создаются по мере необходимости пользователями с полными правами.

Один и тот же «Профиль группы доступа» может быть назначен разным «Группам доступа». Напротив, у любой «Группы доступа» может быть только один «Профиль группы доступа». Во многих случаях в качестве наименования группы доступа удобно указывать название закреплённого за ней профиля группы доступа, рисунок.

На закладке «Участники группы» необходимо перечислить пользователей из одноимённого справочника. При подборе следует руководствоваться тем, что группа доступа обычно корреспондирует с должностными обязанностями её участников. Чем выше должность, тем больше прав. У любой группы доступа может быть произвольное количество участников, рисунок.

Взаимосвязь описанных объектов конфигурации наглядно проиллюстрирована на следующем рисунке.

В общем случае один и тот же пользователь может быть участником нескольких групп доступа.

Описание профилей групп доступа в 1С ЗУП 3.1

Из сказанного выше следует, что права пользователя определяются профилем группы доступа, участником которой он является. Осталось разобраться чем различаются между собой профили групп доступа. Например, из названия профилей 1С ЗУП 3.1 не понятно, чем конкретно различаются их роли.

- Кадровик (без доступа к зарплате).

- Кадровик.

- Расчётчик.

К сожалению, их описания в конфигурации не приводятся. Если же судить по наименованию, то можно предположить, что пользователь с профилем «Кадровик» в отличие от «Кадровика (без доступа к зарплате)» имеет какой-то доступ к зарплате. Но, в какой степени совершенно не ясно. Другой вопрос: вправе ли расчётчик работать с кадровыми документами?

Для тех, у кого имеется могут ознакомиться с описанием профилей групп доступа, данным фирмой 1С. Оно опубликовано , но оно очень краткое. В авторской статье приводится более подробное описание профилей групп доступа. Вместе с этим, чтобы не исказить описания, данные фирмой 1С, в статье они отмечены специальным шрифтом.

Администратор

Пользователь с профилем «Администратор» вправе выполнять всё, что предусмотрено типовым функционалом. Для этого у такого пользователя должны быть включены роли «Администрирование», «Администратор системы» и «Полные права».

Аудитор

Просмотр всех данных программы, но без возможности их изменения, 1C.

Для просмотра аудитору доступны все разделы за исключением раздела «Администрирование». Он может просматривать кадровые и расчётные документы и формировать отчёты. Регламентированную отчётность аудитор вправе только просматривать. Раздел «Настройка» тоже виден аудитору, но здесь он может только просматривать существующие настройки.

Обычно этот профиль включают в группу доступа аудиторов. В то же время его целесообразно включать и в группу доступа тех руководителей организации, которым по служебным обязанностям нужны данные этой программы, но работать с ней они не умеют или не должны.

Табельщик

Просмотр и изменение документов учета времени, 1C.

Ссылки на журналы, которые содержат документы изменению учёта времени располагаются в разделах «Зарплата» и «Настройка». Раздел «Зарплата» содержит две ссылки: «Табели» и «Индивидуальные графики работы», рисунок.

Остальные объекты табельщик вправе просматривать, но изменять их он не сможет. Кадровые документы имеют сведения о плановых начислениях. Однако табельщику они не отображаются и увидеть он их не может. Например, в документе «Приём на работу» ему отобразятся только две закладки «Главное» и «Трудовой договор». Закладка «Оплата труда» отображаться не будет, рисунок.

Табельщик имеет возможность формировать некоторые кадровые отчёты и отчёт «Табель учёта рабочего времени (Т-13)».

Кадровик (без доступа к зарплате)

От кадровика отличается тем, что просмотр и изменение планового ФОТ недоступны, 1C.

Кадровики без доступа к зарплате лишены возможности просматривать плановые начисления и способ расчета аванса. Они также не могут напечатать и приказ о приеме, так как в нём отображаются начисления. Однако в отличие от табельщика кадровики без доступа к зарплате могут создавать новые и корректировать существующие кадровые документы.

Кроме этого «Кадровик (без доступа к зарплате)» имеет возможность формировать все «Кадровые отчёты», редактировать справочники «Физические лица» и «Сотрудники». А вот прав на редактирование справочников «Организации», «Подразделения», «Должности» и тех, что относятся к воинскому учёту, у него нет.

Профиль «Кадровик (без доступа к зарплате)» предназначен для тех пользователей, которые не должны видеть плановых начислений (оклады, надбавки и другое).

Кадровик

Просмотр и изменение сведений о сотрудниках в части данных кадрового учета, включая плановый ФОТ, а также кадровых документов. Просмотр справочников структуры предприятия, 1C.

У «Кадровика» в дополнение к правам, которые имеются у «Кадровика (без доступа к зарплате)», появляется право назначать, добавлять и изменять в регистраторах по учёту кадров плановые начисления, рисунок.

То есть «Кадровик» имеет возможность не только видеть плановые начисления, но и изменять их. Данный профиль целесообразно применять там, где не делают секрета о начислениях работникам.

Старший кадровик

От кадровика отличается тем, что ему доступно изменение справочников структуры предприятия и настроек кадрового учета, 1C.

У «Старшего кадровика» дополнительно к правам, которые имеются у «Кадровика», появляется возможность редактирования справочников «Организация», «Подразделения», «Должности» и справочников, относящихся к воинскому учёту. Кроме этого старшие кадровики вправе изменять штатное расписание.

Относительно доступа к перечисленным ниже объектам, можно отметить следующее.

- Настройка > Организации . Для редактирования доступны все реквизиты за исключением формы «Учётная политика».

- Настройка > Начисления

- Настройка > Удержания . Можно просматривать без права редактирования.

- Настройка > Шаблоны ввода исходных данных . Можно просматривать без права редактирования.

Расчетчик

Просмотр и изменение документов расчета и выплаты зарплаты, взносов, сведений о сотрудниках (в части, влияющей на расчеты), 1C.

Пользователь с профилем «Расчётчик» имеет возможность просматривать кадровые документы без возможности редактирования кадровой информации. А вот изменять в них плановые начисления он имеет право. Например, оклад, установленный кадровиком, расчётчик может изменить или добавить какое-то ещё плановое начисление.

Самостоятельно создавать кадровые документы расчётчик не может. Но он вправе задать новый или изменить существующий график работы списку сотрудников.

- «Настройка > Организации».

- «Настройка > Расчёт зарплаты».

- «Настройка > Начисления».

- «Настройка > Удержания».

- «Настройка > Шаблоны ввода исходных данных».

Другими словами, расчётчик не вправе осуществлять какие-либо настройки. Он работает с уже готовыми настройками.

Старший расчетчик

От расчетчика отличается тем, что доступно изменение настроек расчета зарплаты, начислений и удержаний, 1C.

У «Старшего расчётчика» в дополнение к правам, которые имеются у «Расчётчика», появляются права по изменению следующих настроек.

- Настройка > Организации.

- Настройка > Начисления.

- Настройка > Удержания.

- Настройка > Шаблоны ввода исходных данных.

- В то же время «Настройка > Расчёт зарплаты» остаётся недоступной и старшему расчётчику. Данный профиль целесообразно назначать тем расчётчикам, которые владеют технологией формирования новых видов расчётов.

Кадровик-расчетчик

Объединяет права кадровика, расчетчика и табельщика, 1C.

Здесь добавить нечего: три в одном. Данный профиль целесообразно использовать там, где один пользователь одновременно выступает в трёх лицах: табельщиком, кадровиком и расчётчиком.

Старший кадровик-расчетчик

Объединяет права старшего кадровика, старшего расчетчика и табельщика. Последние два профиля реализованы для удобства настройки программы в небольших организациях, где один пользователь может отвечать за все участки учета, 1C.

Здесь необходимо уточнение. Действительно старший кадровик-расчётчик вправе настраивать «Начисления», «Удержания», «Показатели расчёта зарплаты» и др. Но он не имеет права настраивать «Расчёт зарплаты» и «Кадровый учёт». Справедливо, по крайней мере, для релиза 3.1.4.167.

Открытие внешних отчетов и обработок

Все пользователи, в том числе аудиторы и табельщики, вправе работать с внешними отчётами и обработками. Однако в целях безопасности по умолчанию возможность использования внешних отчётов и обработок отключена. Если отчёт (обработка) получены из надёжных источников, то актуализировать возможность работы с внешними отчётами и обработками можно следующим образом.

От имени администратора запустить зарплатную программу в пользовательском режиме. На системной панели перейти по ссылке «Главное меню > Сервис > Параметры». В открывшейся форме актуализировать флаг «Отображать команду “Все функции”» и нажать на «ОК».

Устанавливаем в ней одноимённый флаг. После этого в разделах «Кадры», «Зарплата», «Выплаты», «% налоги и отчётность» и «Отчётность, справки», в подразделе «Сервис» отобразятся ссылки «Дополнительные отчёты» и «Дополнительные обработки».

Управление датами запрета изменения

Чтобы установить дату запрета изменения документов прошлых периодов необходимо перейти по ссылкам «Администрирование > Настройки пользователей и прав > Даты запрета изменения», рисунок.

Пользователи, у которых не отображается раздел «Администрирование» означает, что они не вправе заниматься настройкой даты запрета изменения документов прошлых периодов.

Синхронизация данных с другими программами

Этот профиль позволяет настраивать режим обмена данными. В дальнейшем в соответствии с сделанными настройками обеспечивается обмен между зарплатной и бухгалтерскими программами. По умолчанию роли этого профиля доступны только администраторам: «Администрирование > Синхронизация данных».

Следует помнить, что профили «Открытие внешних отчётов и обработок», «Управление датами запрета» и «Синхронизация данных с другими программами» не самодостаточны. Это означает, что, если сформировать группу доступа с любым из этих профилей и подключить пользователя только к ней, то при попытке им открыть программу, получим сообщение.

Оно свидетельствует о том, что у созданной группы доступа не подключены обязательные роли, делающие её самодостаточной.

Заключение

Плановые начисления вправе назначать не только пользователи с профилями «Расчётчик» и выше, но и пользователи с профилями «Кадровик» и выше. А вот удержания ни плановые, ни разовые кадровики назначать не имеют права.

Доступность к настройкам «Кадровый учёт» и «Расчёт зарплаты» имеется только у пользователей с полными правами. Старший кадровик-расчётчик не имеет таких прав.

В целях разграничения прав пользователей, как правило, вполне хватает предустановленных профилей. При необходимости можно создавать новые профили. При этом для создания самодостаточного профиля в него следует включить некоторые обязательные роли такие, как «Запуск тонкого клиента», «Базовые права» и т. п. На практике проще сделать копию наиболее близкого по правам профиля, а затем его отредактировать нужным образом.

Для того чтобы разграничить права доступа, в 1С 8.3 существуют специальные объекты конфигурации – роли. В дальнейшем они могут назначаться конкретным пользователям, должностям и т. п. В них указывается, какие объекты конфигурации будут доступны. Так же есть возможность прописать условия предоставления доступа.

Роли настраиваются в конфигураторе. Так же их можно назначить конкретным пользователям, но для удобства в 1С реализован механизм групп доступа. В справочнике пользователей откройте («Администрирование — Настройка пользователей и прав — Пользователи») карточку любого сотрудника и нажмите на кнопку «Права доступа». В разных конфигурациях интерфейс может отличаться, но суть одна и та же.

Перед вами откроется список записей справочника «Профили групп доступа». Флажками отмечаются те, права которых пользователю будут доступны.

Справочник профилей групп доступа («Администрирование — Настройка пользователей и прав — Профили групп доступа») содержит в себе перечень ролей, который будет доступен пользователю при его назначении. Доступные роли профиля отмечаются флагами.

У пользователей часто встречаются одинаковые наборы ролей. Использование данного механизма позволяет значительно упростить настройку прав, выбирая не сами роли, а профили групп доступа.

Роли в конфигураторе (для программистов)

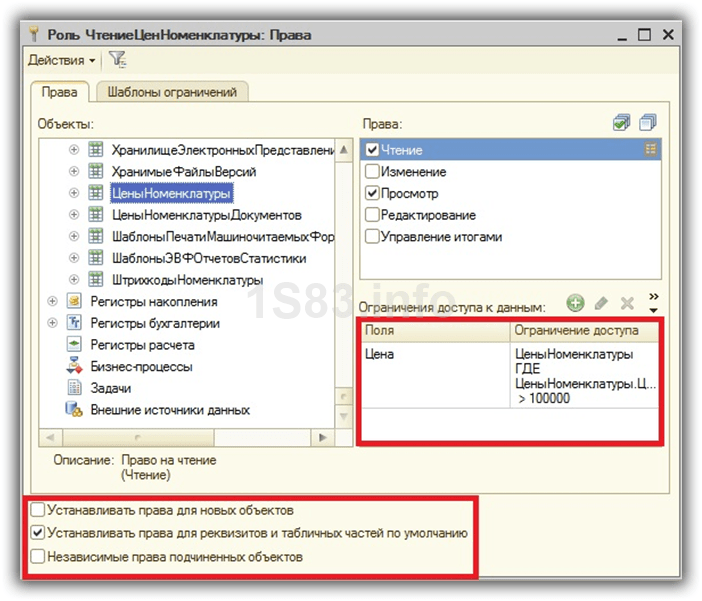

В ролях указывается, какие объекты и при каких условиях будут доступны пользователю, которому они доступны. Откройте любую роль, и вы увидите две вкладки: «Права» и «Шаблоны ограничений».

На первой вкладке отображается список объектов конфигурации и назначенные для данной роли права на них.

При разрешении совершения каких-либо действий с объектом, есть возможность указать ограничение доступа к данным. Данный механизм называется RLS и позволяет настроить права на уровне записей. Он достаточно интересный, но при активном его использовании может снизиться производительность.

В нижней части формы роли можно настроить автоматическую установку прав:

- для новых объектов (разрешающие права);

- на реквизиты и табличные части (права наследуются от объекта – владельца)

- на подчиненные объекты (права назначаются с учетом прав на родительские объекты).

Права можно назначить как на отбельные объекты, так и на всю конфигурацию в целом. В любой роли на вкладке «Права» выберите пункт с названием конфигурации. Справа отобразятся все возможные для нее роли. Здесь содержатся режимы запуска программы, «Все функции», административные и другие права. При нажатии на любое право, внизу отобразится его описание. Тут нет ничего сложного.

Настройки прав для остальных объектов конфигурации сходи между собой: чтение, добавление, удаления, проведение (для документов), управление итогами (для регистров накопления и бухгалтерии) и прочие. Здесь важно отметить право на «Интерактивное удаление». При его доступности пользователи смогут физически удалять данные из программы (shift + delete). Для важных объектов данное право назначать крайне нежелательно.

Программная проверка прав доступа

Для проверки доступности у пользователя какой-либо роли служит следующая функция:

- РольДоступна(«АдминистраторСистемы»)

В том случае, когда проверяемая роль назначена пользователю, функция вернет значение «Истина». В противном случае – «Ложь».

Для того чтобы выполнить какие-либо действия с объектом, к которому нет доступа, можно воспользоваться следующим методом:

- УстановитьПривилегированныйРежим(Истина)

После включения привилегированно режима никаких проверок прав не производится. По окончании действий над недоступными объектами необходимо снова вызвать данный метод с параметром «Ложь» для отключения данного режима. Помните, что в клиент — серверном варианте при выполнении на клиенте данный метод не выполняет никаких действий.

Для проверки того, установлен привилегированный режим служит функция (возвращает «Истина» или «Ложь»):

- ПривилегированныйРежим()

Пользовательский интерфейс при отсутствии прав доступа

При попытке пользователя совершить какое-либо действие в программе, но которое у него нет прав будет выдано соответствующее предупреждение.

Бывают случаи, когда в каком-либо поле отображается надпись формата «<Объект не найден>» с указанием GUID, возможно, у пользователя тоже не хватает прав на чтение содержащегося в нем значения. Для проверки этой теории достаточно просмотреть значение данного поля под полными правами. Если надпись не пропадает – есть вероятность битой ссылки.

1С имеет встроенную систему прав доступа (эта система называется — роли 1С). Эта система является статической – как администратор поставил права 1С, так и будет.

Дополнительно, действует динамическая система прав доступа (называется – RLS 1С). В ней права 1С динамически высчитываются в момент работы пользователя на основании заданных параметров.

Одной из самых распространенных настроек безопасности в различных программах является набор разрешений на чтение/запись для групп пользователей и далее – включение или исключение пользователя из групп. Например, подобная система используется в Windows AD (Active Directory).

Такая система безопасности в 1С называется – Роли 1С. Роли 1С – это , который находится в конфигурации в ветке Общие/Роли. Роли 1С выступают в качестве групп, для которых назначаются права 1С. Далее пользователь включается или исключается из этой группы.

Нажав два раза на название роли 1С — Вам откроется редактор прав для роли 1С. Слева – список объектов 1С. Выделите любой и справа отобразятся варианты прав доступа (как минимум: чтение, добавление, изменение, удаление).

Для верхней ветки (название текущей конфигурации) устанавливаются административные права 1С и доступ на запуск различных вариантов .

Все права 1С поделены на две группы – «просто» право и такое же право с добавлением «интерактивное». Что это значит?

Когда пользователь открывает какую-либо форму (например, обработку) и нажимает на ней кнопку – то программа на встроенном языке 1С выполняет определенные действия, например удаление документов. За разрешение этих действий (выполняемых программно) – отвечают «просто» права 1С.

Когда пользователь открывает журнал и начинает делать что-то с клавиатуры самостоятельно (например, вводить новые документы) – это «интерактивные» права 1С.

Пользователю может быть доступно несколько ролей, тогда разрешения складываются.

Разрез возможностей установки прав доступа с помощью ролей – объект 1С. То есть Вы можете или включить доступ к справочнику или отключить. Включить немножко нельзя.

Для этого существует расширение системы ролей 1С под названием 1С RLS. Это динамическая система прав доступа, которая позволяет ограничить доступ частично. Например, пользователь видит только документы по определенному складу и организации и не видит остальные.

Аккуратно! При использовании запутанной схемы RLS 1С у разных пользователей могут быть вопросы, когда они попытаются сверить один и тот же отчет, сформированный из под разных пользователей.

Вы берете определенный справочник (например, организации) и определенное право (например, чтение). Вы разрешаете чтение для роли 1С. В панели Ограничение доступа к данным Вы устанавливаете текст запроса, который возвращает ИСТИНА или ЛОЖЬ в зависимости от настроек. Настройки обычно хранятся в регистре сведений (например регистр сведений конфигурации Бухгалтерия НастройкиПравДоступаПользователей).

Данный запрос выполняется динамически (при попытке реализовать чтение), для каждой записи справочника. Таким образом, для тех записей, для которых запрос безопасности вернул ИСТИНА – пользователь увидит, а остальные – нет.

Права 1С, на которые установлены ограничения RLS 1С – подсвечены серым.

Копирование одних и тех же настроек RLS 1С делается с помощью шаблонов. Вы делаете шаблон, называете его (например) МойШаблон, в нем указываете запрос безопасности. Далее, в настройках права доступа 1С указываете имя шаблона вот так: «#МойШаблон».

При работе пользователя в режиме 1С Предприятие, при работе RLS 1С, у него может появляться сообщение об ошибке «Недостаточно прав» (например, на чтение справочника Ххх).

Это значит, что RLS 1С заблокировала чтение нескольких записей.

Для того, чтобы такого сообщения не появлялось, необходимо в тексте запроса на встроенном языке 1С использовать слово РАЗРЕШЕННЫЕ ().

Например:

Работа в программе 1С позволяет разным пользователям назначать функциональный доступ к документам и справочникам базы. Например:

- Если пользователь работает как бухгалтер, то ему в 1С назначается соответствующая роль, позволяющая добавлять, изменять, удалять документы и справочники по хозяйственной деятельности.

- Если пользователь 1С работает только с отчетами и просматривает данные базы, допустим, менеджер, то ему даются права на чтение данных.

- Пользователь, который может работать со всеми объектами программы 1С – Администратор, имеет полные права и получает неограниченный доступ по работе с базой данных в 1С.

Права доступа может настраивать только Администратор – пользователь 1С, которому назначены Полные права.

Установка прав доступа в 1С 8.3 Бухгалтерия 3.0

В 1С:Бухгалтерия 8 ред. 3.0 выделено 4 основных профиля для работы с программой:

- Администратор;

- Бухгалтер;

- Главный бухгалтер;

- Синхронизация с другими программами;

- Только чтение.

Чтобы понять принцип задания прав в 1С, обратимся к конфигуратору. При анализе объектов конфигурации увидим специальную ветку Роли , где перечислены все заданные разработчиками 1С возможные доступы к данным базы:

Каждой роли соответствует набор возможностей для работы с объектами конфигурации, это –

- Чтение;

- Добавление;

- Проведение;

- Отмена проведения;

- Редактирование;

- Удаление.

Если открыть какую-то заданную роль, то по каждому объекту можно просмотреть – что можно делать с каждым объектом конфигурации:

Важно знать, что пользователю 1С можно назначать любую совокупность ролей из заданного разработчиками списка. При этом, если в какой-то роли изменять объект нельзя, а в другой, добавленной этому пользователю роли – можно, то результирующая по правам пользователя будет – можно «изменять». Роли взаимно дополняют друг друга. Для того, чтобы объект не мог быть изменен пользователем, ни в одной из заданных ему ролей не должно стоять «Изменение».

Настройка прав доступа в 1С 8.3 Бухгалтерия

Настройка прав доступа в 1С 8.3 осуществляется в разделе Администрирование – Настройки пользователей и прав:

Открывается окно Настройки пользователей и прав:

Рассмотрим возможности настройки доступа в 1С.

Как создать нового пользователя в 1С 8.3

По умолчанию программа 1С выставляет Вход в программу разрешен , Показывать в списке выбора и вход в программу по установленному в 1С логину и паролю. Пароль можно задать самостоятельно, а можно предложить задать его программе. Как правило, пароль, заданный программой 1С, отвечает более серьезному уровню проверки и подобрать такой пароль при взломе системы сложнее.

Пароль необходимо помнить! Если пароль утерян, то только Администратор может перезадать его заново. Если пароли утеряны и в базу не войти, то придется «взламывать» вход в базу.

Специалисты используют для этого HEX-редактор и в нужных местах меняют информацию, отвечающую за работу с пользователями. Сделать это возможно, но не желательно.

Как настроить права доступа на основании типовых профилей в 1С 8.3

Каждому пользователю (Администрирование – Настройки пользователей и прав – Пользователи) назначают Права доступа из списка профилей, что есть в конфигурации. Например, для бухгалтера Петровой С.Б. назначаем профиль Бухгалтер:

Здесь же можем перенести настройки новому пользователю от пользователя, уже работающего в 1С: настройку Функциональности, внутренние настройки отчетов и т.д., чтобы не тратить время и не набирать все вручную:

Отмечаем настройки для переноса новому пользователю Бухгалтер Петрова от пользователя Администратор:

Переносим персональные настройки, настройки печати и Избранное:

Нажимаем кн. Выбрать и в форме выбора настроек «Скопировать и закрыть». Все настройки для нового пользователя от пользователя Администратор перенесены.

Настройка прав доступа с добавлением новых профилей в 1С 8.3

Создаем новый профиль с ограниченным доступом к справочникам и документам. Профили групп доступа – Создать:

Новый профиль удобно создавать по подсистемам 1С. Например, для прав Расчетчика можем отметить следующий функционал:

- Отражение зарплаты в бухгалтерском учете;

- Чтение налогов и взносов;

- Взаиморасчеты с сотрудниками;

- Персонифицированный учет;

- Учет зарплаты:

По кн. Только выбранные роли показывается список выбранных ролей пользователя. Кадровый учет можно задать отдельно для профиля Кадровик.

Как настроить дополнительные права доступа к уже имеющимся типовым профилям в 1С 8.3

Конкретному пользователю 1С с выбранным профилем можно добавлять функционал. Например, для пользователя Петрова, в профиле Бухгалтер, не доступна команда Все функции , но мы можем ее добавить данному пользователю. Заходим Администрирование – Настройки пользователей и прав – Профили групп доступа. Кн. Создать – режим Все функции – добавляем права Режим “Все функции”:

Добавляем новый профиль бухгалтеру Петровой С.Б.:

Настройка дополнительных прав доступа к отдельным документам и справочникам в 1С 8.3

Данная настройка предусматривает работу с расширением конфигурации. Допустим, необходимо настроить доступ пользователю 1С к произвольному набору документов и справочников. Набор этих документов и справочников может быть разным – разработчики 1С не в силах предусмотреть все варианты под подходящие роли, которые могут потребоваться пользователям на практике. Тем более, что запросы на доступ к данным могут быть совершенно неординарные.

В 1С 8.2 нам приходилось снимать запрет редактирования с конфигурации и добавлять новую роль в объекты Роли, назначая доступ к нужным справочникам и документам, и соответственно возникали сложности с последующим обновлением 1С. Автоматически такие конфигурации уже не обновлялись, поэтому позволить себе такое удовольствие могли только пользователи организаций, имеющие в штате программистов 1С.

В 1С 8.3, в связи с появлением новой возможности работать с приложениями конфигурации, можем реализовать свою задачу по разграничению прав пользователей без снятия запрета редактирования с основной конфигурации и оставляя ее полностью типовой. Как это сделать – сейчас и рассмотрим:

- Для справочника Пользователи введем дополнительный реквизит «Доступ_Реализации_Товаров», который будет принимать значения «Да» или «Нет».

Заходим Администрирование – Общие настройки –Дополнительные реквизиты и сведения. Включаем возможность работать с «Реквизитами и сведениями с общим списком значений»:

- Открываем гиперссылку Дополнительные реквизиты .

В левой колонке перечней объектов конфигурации находим Пользователи и нажимаем на кн. Добавить . Открывшуюся форму заполняем как показано ниже. Новый реквизит будет иметь два значения: «Да» и «Нет». Объединим значения в группу «Доступ». Заполняем закладку Главное:

Заполняем закладку Значения:

- Теперь заполним этот реквизит для наших пользователей.

«Бухгалтер Петрова» – Нет:

«Администратор» – Да:

Все необходимые действия в базе 1С 8.3 сделаны, теперь будем работать с расширением Конфигурации .

- Входим в конфигуратор базы данных: Конфигурация – Расширения конфигурации:

Добавляем новое расширение конфигурации по кн. +:

Соглашаемся с выбранными по умолчанию данными расширения или задаем свои:

Открываем конфигурацию расширения по кн. :

Сейчас будем переносить из основной конфигурации данные, необходимые для работы. Созданное расширение конфигурации «Расширение 1» пока пустое:

В основной конфигурации находим в документах – документ Реализация товаров и услуг, и переносим форму с которой будем работать. Например, добавим «ФормаДокументаТовары» в расширение конфигурации, встав на наименование формы и щелкнув по ней правой кн. мышки. Из выпадающего меню выбираем команду «Добавить в расширение»:

Открываем форму в расширении конфигурации и создаем обработку события ПередЗаписью . При создании обработчика события программа 1С 8.3 попросит указать, где создавать программный код. Выбираем: Создать на клиенте и процедуру на сервере без контекста:

При создании события увидим в пустой клеточке событий «ПередЗаписью» назначенную программой 1С 8.3 процедуру обработки события: «Расш1_ПередЗаписью»:

Переходим в модуль формы и вставляем следующий программный код:

Обновляем изменения и запускаем базу в пользовательском режиме для проверки внесенных изменений. Входим под пользователем Бухгалтер Петрова и редактируем документ Реализации Товаров и услуг, нажимаем кн. Записать :

Для администратора редактирование документа пройдет без проблем.

Приведенный программный код можно поставить в расширении конфигурации 1С 8.3 для любого документа и справочника и это позволит не менять типовую конфигурацию, но в то же время решить проблему доступа к объектам базы для разных пользователей.

Как предоставить доступ к варианту отчета с индивидуальными настройками для других пользователей в 1С 8.3 ЗУП смотрите в нашем видео:

Вход

Вход